기사의 이해를 돕기 위한 자료 사진 / gettyimagesBank

기사의 이해를 돕기 위한 자료 사진 / gettyimagesBank

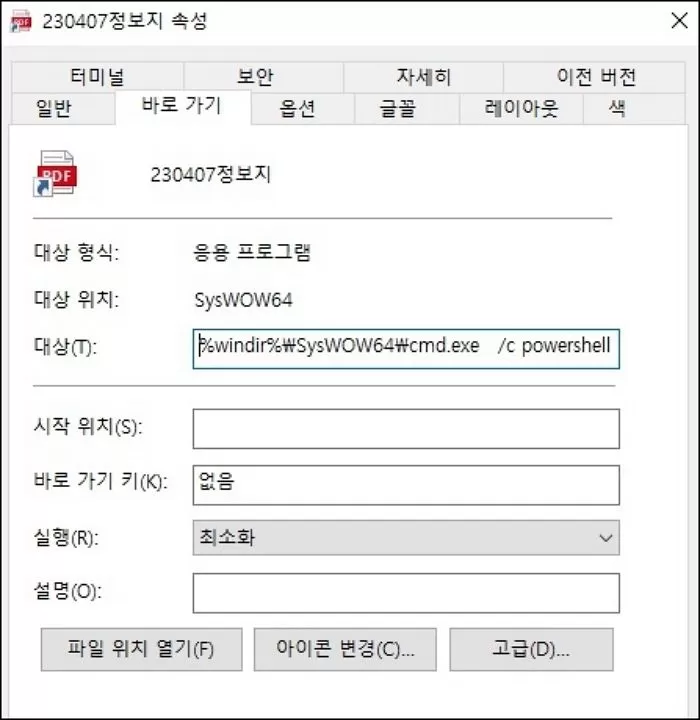

[인사이트] 임기수 기자 = 북한 해커 조직이 '230407정보지.lnk', '2023년도 4월 29일 세미나.lnk' 등의 파일로 위장한 악성코드를 유포하고 있어 주의가 필요하다.

이 악성코드에 감염되면 개인정보 유출은 물론, 추가 악성코드 다운로드를 통한 2차 피해가 발생할 수 있다.

22일 관련 업계에 따르면 안랩 보안 전문가 조직(ASEC)은 해커조직 레드아이즈(APT37, ScarCruft)공격 그룹이 링크(LNK) 파일을 통해 록랫(RokRAT) 악성코드를 유포하는 것을 확인했다.

레드아이즈는 탈북자와 북한 인권운동가, 언론인 등을 주로 공격하는 해킹 그룹이다.

기사의 이해를 돕기 위한 자료 사진 / gettyimagesBank

기사의 이해를 돕기 위한 자료 사진 / gettyimagesBank

해외에 보고되지 않은 제로데이 취약점을 이용하며, 이메일과 모바일 메신저로 표적에 악성코드를 감염시키는 수법을 쓴다. 레드아이즈 공격이 처음 확인된 것은 2016년 가을이다.

레드아이즈가 해킹에 사용한 록랫 악성코드는 클라우드 기반 원격 접근 트로이목마(RAT)다.

록랫에 감염되면 컴퓨터 정보·화면 캡쳐 등이 공격자의 서버로 전송된다. 특히 추가 악성코드를 다운로드 받거나 실행시킬 수 있는 기능이 있어 2차 피해가 발생할 수 있다.

안랩

안랩

록랫이 발견된 링크(LNK) 파일명은 230407정보지.lnk, 2023년도 4월 29일 세미나.lnk, 2023년도 개인평가 실시.hwp.lnk 북 외교관 선발파견 및 해외공관.lnk, 북한외교정책결정과정.lnk 등이다.

파일은 PDF 아이콘으로 위장하고 있으며 파일 내부에는 악성 작업자동화(파워쉘) 명령어 뿐만 아니라, 정상 PDF 파일 데이터와 악성 스크립트 코드가 존재했다.

공격자는 정상 PDF 파일을 실행해 사용자가 정상적인 PDF 파일을 실행한 것처럼 보이도록 한 뒤, 스크립트 파일을 통해 악성 행위를 수행했다. 수집된 정보는 p클라우드, 얀덱스 등의 클라우드 서비스를 사용해 공격자의 클라우드 서버로 전송됐다.

안랩은 "록랫 악성코드는 워드 문서 뿐만 아니라 다양한 형식의 파일을 통해 유포가 되고 있는 만큼 사용자의 각별한 주의가 필요하다"고 당부했다.

기사의 이해를 돕기 위한 자료 사진 / gettyimagesBank

기사의 이해를 돕기 위한 자료 사진 / gettyimagesBank

레드아이즈는 지난달 국내 금융 기업 보안 메일을 사칭한 HTML도움말 파일(CHM)악성코드를 유포해 안랩 보안 전문가 조직이 주의를 당부한 바 있다.

CHM 악성코드는 표적이 CHM 파일을 실행하면 국내 금융 기업의 보안 메일을 사칭한 도움말 창을 생성한다. 이때 CHM 내부에 존재하는 악성 스크립트가 동작하나, 사용자는 해당 과정을 알아차리기 힘들다.